Эта статья для тех, кто любит перестраховаться, и все информационные системы, в которых производится обработка персональных данных, категорировать по максимальному уровню защищенности, т.е. УЗ-1. Конечно же, бывают случаи, когда действительно у информационной системы должен быть УЗ-1, но чаще все же этот уровень защищенности выводят на всякий случай, чтобы точно не придрались.

Иногда нужно применять средства криптографической защиты информации (СКЗИ) для защиты каналов связи, баз данных, съемных носителей, некоторые хотят и виртуальные машины шифровать в облаке и т.д. Кстати, непосредственно в облаке бывают только СКЗИ класса КС1, остальные потребуют обязательно использовать программно-аппаратный комплекс (КС2, КС3, КВ и КА), так что если вы уже в облаке или собираетесь туда мигрировать свои системы, вам точно стоит разобраться во всем или прочитать статью далее.

Так вот, есть открытый реестр сертифицированых по требованиям ФСБ России СЗИ: http://clsz.fsb.ru/clsz/certification.htm (сам реестр больше, это выписка, свободно доступная). В этом реестре только отечественные СКЗИ, в которых реализованы российские алгоритмы шифрования, такие как ГОСТ 34.10-2018 (электронная цифровая подпись), ГОСТ 34.11-2018 (хеш-функция), ГОСТ 34.12-2018 (блочные шифры, Кузнечик и Магма).

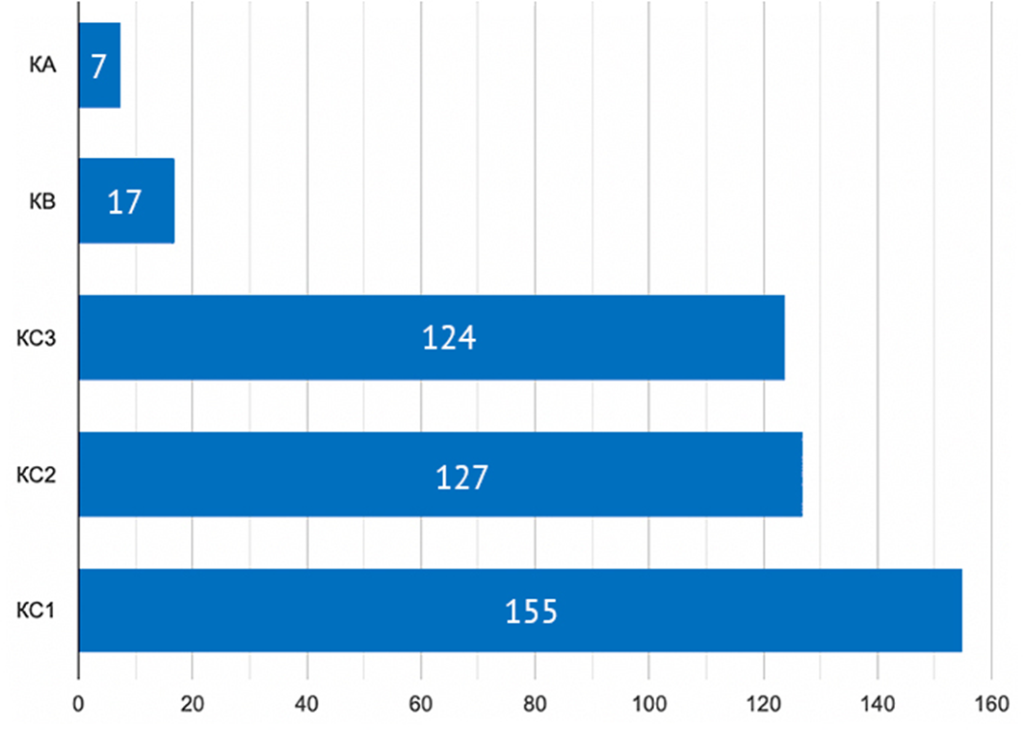

Из реестра нас интересуют только СКЗИ, поэтому средства антивирусной защиты, операционные системы, различные фильтры, межсетевые экраны и прочее не будем учитывать. Для персданных по этим классам СЗИ нужно брать реестр ФСТЭК России. Берем из реестра ФСБ именно СКЗИ классов КС1, КС2, КС3, КВ и КА, которые применяются для защиты сведений конфиденциального характера (но не гостайны) и смотрим, сколько каких вообще есть.

Количество СКЗИ в реестре: 430 шт.

Как видите, не так уж много СКЗИ, сертифицированных по требованиям ФСБ России, особенно КА и КВ.

Поясню по классам СКЗИ (КС1, КС2, КС3, КВ, КА) – их применение зависит от предполагаемого нарушителя. Если все сильно упростить, то можно сказать так:

- КС1 можно использовать, если потенциальный нарушитель не имеет доступа в помещения, где размещаются СКЗИ (например, нарушитель = хакер)

- КС2 нужно использовать, если потенциальный нарушитель может находиться в помещении, где размещены СКЗИ (нарушитель = подрядчик или всеми «любимая» завербованная уборщица).

- КС3 нужно использовать, если потенциальный нарушитель может получить непосредственный доступ к СКЗИ (нарушители = администраторы, имеющие доступ к стойке, подрядчики и т.д.).

- КВ нужно использовать, если потенциальный нарушитель может перехватить трафик и исследовать его, т.е. привлечь криптоаналитиков (а это, скорее всего, уже спецслужбы = нарушители).

- КА нужно использовать, если потенциальный нарушитель мог внедрить закладки в СКЗИ, не декларированные возможности (т.е. опять же спецслужбы, либо подлый разраб из вендора СКЗИ подразумевается под потенциальным нарушителем).

Грубо говоря, КС1 – это самый низкий класс СКЗИ, предполагающий, что вокруг СКЗИ создано много преград для нарушителя и защищаемая информация не очень интересна спецслужбам. А класс КА, наоборот, предполагает, что в СКЗИ реализована защита от многих угроз, и посредством КА можно защищать весьма значимые сведения конфиденциального характера.

Когда разговор заходит о персданных (они относятся к сведениям конфиденциального характера), то все обычно вспоминают про 152-ФЗ, ПП-1119, 21 Приказ ФСТЭК, но есть еще и Приказ ФСБ России № 378 от 10.07.2014 г., которым тоже нужно руководствоваться, если речь идет о защите персональных данных. Консалтеры не очень любят вспоминать про СКЗИ, потому что они больше юристы, чем реальные безопасники. Обратите на 378 Приказ ФСБ внимание, если вдруг у вас идет консалтинговый проект по защите персданных.

В 378 Приказе ФСБ России есть привязка, какие СКЗИ нужно использовать для каких уровней защищенности персданных:

Таким образом, если Оператор персданных счёл для себя актуальными угрозы первого или второго типа (и соответственно вывел УЗ-1 или УЗ-2), то ему придется покупать СКЗИ классов КВ или КА. Их весьма немного в реестре ФСБ России, но что еще хуже, даже имеющиеся в реестре образцы не очень производительны. Для понимания – в КВ и КА речь не про Гб/с, а про Мб/с.

Напомню типы угроз по отношению к информационной системе персональных данных, которые определены в Постановлении Правительства № 1119 от 01.11.2012 г.:

- Угрозы 1-го типа – если актуальны закладки (недекларированные возможности) в системном программном обеспечении (например: ОС, СУБД, гипервизоры).

- Угрозы 2-го типа – если актуальны закладки (недекларированные возможности) в прикладном программном обеспечении (например: офисные пакеты, браузеры, ERP и т.д.).

- Угрозы 3-го типа – если закладки в основном и прикладном ПО не актуальны для вас.

Оператор персданных сам решает, какие типы угроз по 1119-ПП для него актуальны, а значит вполне возможно сказать, что в информационной системе коммерческой организации актуальны угрозы 3-го типа, не связанные с закладками в ПО. Таким образом, и на СКЗИ вы сможете сэкономить и обеспечить нормальную производительность шифрования, ведь чем выше класс СКЗИ, тем дороже. Все последние публичные утечки персданных связаны с наличием уязвимостей, неправильными настройками, публикацией наружу того, чего не нужно было публиковать, но не с тем, что в какой-либо ОС или браузере вендор оставил для спецслужб тайный ход, и они им воспользовались.

Лучше купите средства защиты и настройте их (это, увы, тоже не все делают), чтобы утечки не случились, чем внедрять в коммерческой организации СКЗИ классов КВ или КА. Кстати, и ключи шифрования для КВ и КА генерируются не в самих СКЗИ этих классов. Придется еще и к вендору, а возможно, и в ФСБ обращаться.

Если вы определили для себя необходимость применения КС2, КС3, КВ, КА, и решили разместить систему в облаке, стоит ориентироваться на облачных провайдеров, являющихся заодно и ЦОДами с услугой Colocation, так как начиная с КС2 и выше все СКЗИ будут программно-аппаратными, а значит стоит искать стойку (КС3, КВ, КА) или юнит (КС2).

Если же все упростить, то коммерческая компания может для себя определить актуальными угрозы 3-го типа по 1119-ПП. А значит выбрать, если это вообще необходимо, СКЗИ класса КС1, которые в свою очередь могут быть виртуальными (например, С-Терра виртуальный шлюз, ViPNet Coordinator VA) и спокойно разместить их в облаке, соответствующем 152-ФЗ, и с реальными мерами защиты, нейтрализующими всех возможных нарушителей.

Источник: https://habr.com/ru/companies/nubes/articles/741588/