© «Безопасность компании», №03-2026, Март, 2026 г.

Денис Авдеев, Руководитель СЭИБ ГК «ОБОЗ»

Современные кибератаки всё реже напоминают взлом сейфа и всё чаще — искусно поставленный спектакль. Злоумышленники больше не тратят годы на поиск уязвимостей нулевого дня — они звонят бухгалтеру от имени генерального директора и получают доступ за пять минут. Как эмоции становятся входным билетом в корпоративную сеть и почему старая парадигма «кнута и пряника» больше не работает?

В июле 2025 года престижный модный дом Chanel обнаружил утечку данных своих американских клиентов.1 Самое примечательное в этой истории не то, что пострадала компания с почти легендарным статусом, а как именно произошло проникновение. Хакеры из группы UNC6040 (известной также как ShinyHunters) не взламывали многофакторную аутентификацию, не искали бреши в коде — они просто позвонили сотрудникам. Представившись техподдержкой, злоумышленники убедили их установить поддельное приложение «Salesforce Data Loader», которое выглядело абсолютно легитимно, но на самом деле служило для массового извлечения данных.

Платформа Salesforce осталась незапятнанной. Как подчеркнули в компании, их система не была скомпрометирована — это как если бы злоумышленники проникли в банк не через взлом сейфа, а убедив охранника открыть дверь. Вслед за Chanel в списке жертв оказались Adidas, австралийский авиагигант Qantas и французская империя LVMH со всеми её престижными брендами — Louis Vuitton, Dior и Tiffany & Co.

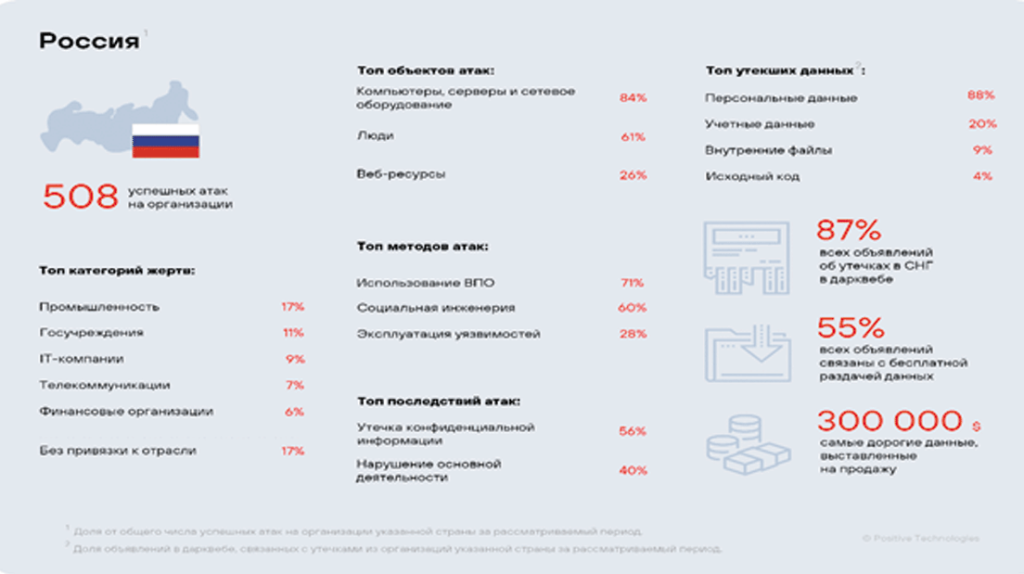

По оценке экспертов Positive Technologies 2, более 60% успешных атак в ЕАЭС за последний год начались с банального человеческого фактора, а не с технических брешей. И эта статистика заставляет по-новому взглянуть на то, что мы привыкли называть «информационной безопасностью».

Изображение с сайта https://ptsecurity.com/research/analytics/cis-cyberthreat-landscape-h2-2024-q3-2025/#id5

Анатомия эмоционального взлома

Кевин Митник, легендарный хакер, ставший консультантом по безопасности, ещё в конце прошлого десятилетия сформулировал парадокс, который сегодня звучит пророчески: «Вы можете иметь лучшую технологию в мире, но всё равно останетесь уязвимы для социальной инженерии». Сам Митник признавался, что его любимым инструментом был страх. Он звонил системным администраторам, представлялся сотрудником техподдержки DEC и сообщал о «катастрофической ошибке», которая может привести к потере всех данных. Страх потери данных был настолько велик, что жертвы сами спешили сообщить ему пароли доступа.

Сегодня арсенал эмоциональных триггеров стал значительно шире. Аналитики выделяют пять базовых эмоций, на которые давят злоумышленники:

Страх — классика жанра. «Ваш счёт будет заблокирован», «Возбуждено уголовное дело», «Данные удалят, если вы не заплатите немедленно». Страх блокирует рациональное мышление, заставляя человека действовать быстрее, чем он успевает подумать.

Срочность — близкий родственник страха, но с другим оттенком. «Предложение действует только час», «Руководитель ждёт отчёт немедленно», «Система отключится через 15 минут». Искусственно созданный цейтнот не оставляет времени на проверку.

Любопытство — то, на чём построены многие фишинговые рассылки. «Кто-то добавил ваши фото в ужасную подборку», «Слив документов по Boeing MAX 8», «Конфиденциальная информация о ваших коллегах» — такие заголовки провоцируют кликнуть и посмотреть .

Жадность — «Последний шанс войти в IPO», «Вы выиграли миллион», «Только для вас специальные условия». Даже в корпоративной среде это работает, особенно если предложение выглядит достаточно убедительно.

Желание помочь — возможно, самый опасный триггер в корпоративной культуре. Исследования показывают, что большинство людей искренне готовы помогать коллегам. Этим пользуются злоумышленники, разыгрывая сценарии «срочной помощи от коллеги».

Современные сценарии: от массового фишинга к точечным операциям

Эволюция атак идёт по пути персонализации. Если ещё несколько лет назад фишинговые рассылки были массовыми и часто безграмотными, то сегодня злоумышленники работают точечно и профессионально.

Кейс «9 → 688» 3. В одном из проектов StopPhish ( ООО «Си Кьюр») учебная атака была направлена всего на 9 сотрудников — точечно, без массовых рассылок. Но в результате цепочки внутренних пересылок («посмотри», «проверь», «кажется, это от HR») она привела к учебному «заражению» 688 сотрудников . Социальная инженерия масштабируется не столько действиями хакера, сколько внутренними коммуникациями, привычкой пересылать коллегам «полезную» информацию и отсутствием автоматической осторожности.

Атаки через подрядчиков. Отдельная растущая угроза — компрометация через поставщиков и партнёров, которые находятся в «белых списках» компании. Злоумышленники взламывают подрядчика и от его имени пишут сотрудникам компании-партнёра, пользуясь доверием, выстроенным годами .

Охота на «привилегированных пользователей». Особую ценность для злоумышленников представляют IT-специалисты и администраторы. В одном из инцидентов инфраструктура компании была скомпрометирована через личное устройство IT-администратора. Его рабочая станция отслеживалась центром мониторинга (SOC), но на личном компьютере был открыт RDP-доступ. Взлом этого устройства, установка программы мониторинга, сбор паролей и скриншотов — и злоумышленники получили ключи от корпоративной сети.

Социальная инженерия против ИБ-специалистов. Вершина мастерства — атака на тех, кто сам должен защищать. Харитон Никишкин, генеральный директор Secure-T (ГК «Солар») 5, рассказывает о кейсе группировки Shedding Zmiy 4. Сотрудник открыл вирусное вложение, служба ИБ зачистила всё, кроме одного доступа, который не заметили. Злоумышленники попытались развить атаку, но безуспешно. Тогда они нашли в LinkedIn ИБ-инженера этой компании, создали его фейковый аккаунт в Telegram и с него написали тому же сотруднику, убедив его предоставить OTP-коды от VPN. Атака развилась, был получен доступ к почтовому серверу в тестовом контуре, откуда отправили более 150 фишинговых сообщений по заказчикам.

Новые технологии старых манипуляций

Появление генеративного ИИ открыло новые горизонты для социальной инженерии. Теперь злоумышленникам не нужно писать письма самому — нейросеть сделает это без грамматических ошибок и с учётом контекста.

Дипфейки становятся доступным инструментом. Для подделки голоса достаточно нескольких секунд записи — например, из открытого интервью в YouTube или подкаста. Уже фиксируются случаи создания фейковых «видеокружков» в мессенджерах, где мошенники имитируют руководителя компании.

AI-боты способны внедряться в рабочие чаты, постепенно втираться в доверие, участвовать в обсуждениях и собирать информацию.

Персонализация в масштабе. Современные платформы для учебного фишинга уже используют генераторы на основе ИИ, позволяющие создавать персонализированные фишинговые сценарии под каждого конкретного сотрудника с учётом его должности и круга задач. То, что доступно «белым» хакерам для обучения, доступно и злоумышленникам.

Почему старая система защиты не работает

Традиционный подход к информационной безопасности строился на трёх китах: технологиях, регламентах и наказаниях. Закупались средства защиты, писались инструкции, сотрудников наказывали за нарушения. И все три направления дают сбой перед лицом эмоционального взлома.

Технологии бессильны, если пользователь сам добровольно передаёт пароль или устанавливает «полезное приложение». Регламенты нарушаются в ситуации стресса и спешки.

В компаниях, где действует принцип «у каждой ошибки есть фамилия», сотрудники:

- боятся сообщать об инцидентах и искажают факты при расследовании;

- уничтожают информацию, пытаясь скрыть следы;

- утаивают нарушения политик, которые могли бы предотвратить будущие атаки;

- не мотивированы обсуждать вопросы кибербезопасности и учиться;

Парадоксальным образом политика «кнута» делает компанию более уязвимой, чем политика «пряника».

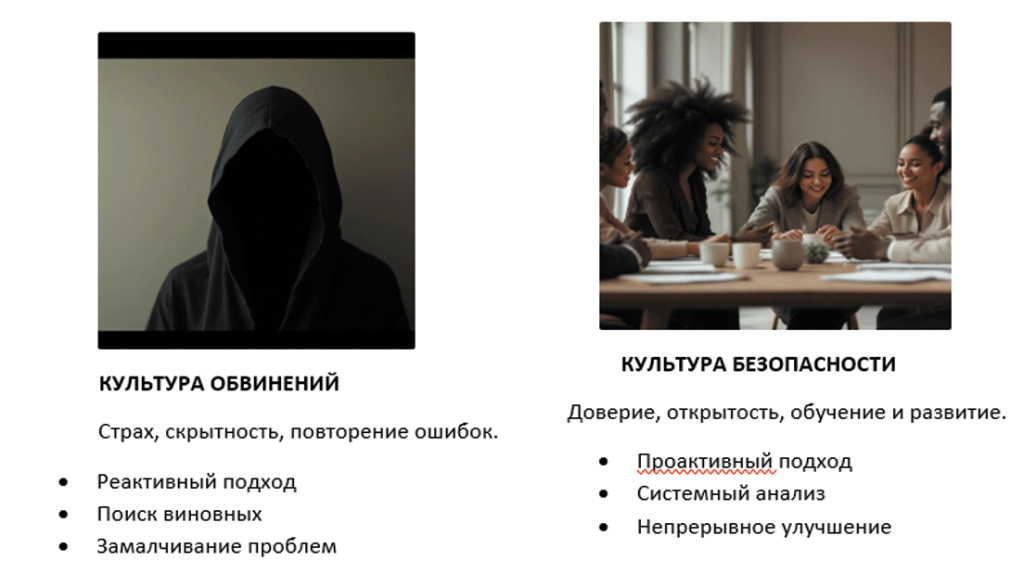

От культуры обвинений к культуре безопасности

Выход из этого тупика подсказывает опыт отраслей, где цена ошибки максимальна. В авиации требования по обмену информацией для предотвращения инцидентов предъявляются ко всем участникам — от производителей самолётов до стюардесс. Сообщения о проблемах анализируются, и на их основе корректируются меры безопасности. Согласно данным (Allianz Global Corporate & Specialty 6) число фатальных инцидентов снизилось с 40 на миллион вылетов в 1959 году до 0,1 — в 2015 г.

Фундаментальный принцип обеспечения безопасности в авиации базируется на концепции non-punitive reporting (системы добровольных сообщений, не влекущих наказания). Персонал — от пилотов до кабинного экипажа — обязан информировать о любых инцидентах и потенциальных угрозах, имея гарантию освобождения от ответственности за добросовестно совершенную ошибку. В инженерных дисциплинах этот подход известен как blameless culture (культура без обвинений).

Применительно к кибербезопасности это означает несколько важных принципов:

В блоге «Лаборатории Касперского» 7 подчеркивают: в эффективной системе безопасности критически важно разделять добросовестную ошибку сотрудника и сознательное нарушение со злым умыслом. В первом случае — обучение и улучшение процессов, во втором — вопрос для службы безопасности и юристов.

Анализ системных причин. Почему сотрудник открыл фишинговое письмо? Может быть, он работал на износ, потому что в отделе нехватка кадров? Может быть, его никто никогда не учил распознавать такие письма? Может быть, система просто пропустила опасное письмо, потому что защита настроена плохо?

Прозрачность процесса. Сотрудники должны знать, как рассматриваются сообщения о нарушениях и инцидентах, и понимать, что их поддержат, если они сообщат о проблеме.

Защита сообщающих. Конфиденциальность и защита тех, кто сообщает о проблемах (включая анонимные каналы), — обязательное условие работающей системы.

ДВА МИРА: ПРОТИВОПОСТАВЛЕНИЕ ПОДХОДОВ

Как превратить сотрудников в главный щит компании

Опыт компаний, системно подходящих к проблеме социальной инженерии, позволяет сформулировать несколько практических рекомендаций.

1. Обучение на реальных сценариях

Не абстрактные лекции о «кибергигиене», а разбор конкретных сценариев, актуальных здесь и сейчас.

Ключевые темы, которые должны быть в программе:

Мошеннический фрейм — объяснение, что злоумышленники создают ситуации, в которых жертва действует «на автопилоте», подменяя привычный сценарий своим

Эмоциональные триггеры — спешка, усталость, перегруженность задачами, переключение между работой и личными делами

Психологические уловки — страх, срочность, авторитет, жадность, любопытство

Новые угрозы — дипфейки, AI-боты в чатах, подделка голоса

2. Персонализация обучения

Практика дифференцированного обучения сотрудников широко распространена в мире. В Яндексе, как и в Google или Microsoft, сотрудники получают ровно тот уровень знаний по безопасности, который соответствует их реальным рискам. Разработчиков учат защищать код и распознавать фишинговые письма, а HR и бухгалтеров — правилам безопасных телефонных переговоров, ведь именно через них чаще всего пытаются пробить «человеческий фактор» мошенники.

3. Регулярные учебные атаки

Теория без практики мертва. StopPhish рекомендует начинать с предупреждающего письма сотрудникам, затем проводить учебные атаки от простых к сложным, мотивируя тем, что знания пригодятся для личного применения, и демонстрировать сводные отчёты как элемент геймификации.

Важно, чтобы учебные атаки были регулярными и разнообразными. Если меняются фишинговые сценарии в реальном мире — должны меняться и учебные симуляции.

4. Проактивное информирование

Не ждать плановых обучений. Если появилась новая схема атаки или произошёл инцидент, информация должна доходить до сотрудников немедленно. Скорость оповещения напрямую влияет на масштаб последствий .

5. Вовлечение через личный интерес

Материалы, построенные вокруг идеи «я в безопасности» — защита личных аккаунтов, устройств и данных близких людей — вызывают больший интерес, чем сухие инструкции по корпоративной безопасности. Со временем привычка переносится на рабочее место.

6. Геймификация и соревнования

CTF и Security Challenge — не только для «технарей». Общие челленджи для всех сотрудников (например, по поиску информации в открытых источниках — OSINT) повышают общую цифровую грамотность и интерес к теме.

7. Работа с подрядчиками

Культура ИБ должна распространяться и на сотрудников внешних организаций, имеющих доступ к инфраструктуре. Требования по безопасности и обучению нужно включать ещё на этапе проверки контрагента и подписания договора . Это снижает риски на внешнем периметре, где часто возникает точка входа для атак.

Роль руководства: от спонсора до участника

Ни одна программа повышения киберграмотности не заработает без видимой поддержки топ-менеджмента. Культура безопасности не требует значительных прямых инвестиций, но нуждается в систематической поддержке по линиям HR, ИБ и внутренних коммуникаций.

Руководители должны не только декларировать важность безопасности, но и демонстрировать её своим поведением. Если топ-менеджер игнорирует двухфакторную аутентификацию или пересылает пароли в мессенджере — все обучения теряют смысл.

Кроме того, важно обучить само руководство: как реагировать на сообщения подчинённых о проблемах, куда и как передавать информацию, как не создавать «островки обвинительной культуры» в общем океане «культуры без обвинений» .

Эмоциональный интеллект как конкурентное преимущество

Парадокс современной кибербезопасности в том, что технологическое развитие сделало человеческий фактор не слабее, а сильнее. Чем сложнее становятся технические средства защиты, тем более привлекательной мишенью оказывается человек с его эмоциями, усталостью и желанием помочь коллеге.

Брюс Шнайер, один из самых авторитетных экспертов по безопасности, давно сформулировал: «Безопасность — это не продукт, а процесс». И этот процесс должен включать не только технические меры, но и постоянное развитие людей, которые этими технологиями пользуются.

Самый совершенный замок бесполезен, если кто-то готов открыть дверь первому встречному, представившемуся слесарем . Но точно так же бесполезно наказывать того, кто открыл дверь, не разобравшись, почему он это сделал и как система допустила такую ситуацию.

Эмоциональный взлом становится главной угрозой именно потому, что бьёт в самую человеческую часть бизнеса — в доверие, в желание помочь, в страх ошибиться. И противостоять этому можно только другим, более высоким уровнем человечности — осознанностью, взаимной поддержкой и культурой, в которой сообщить о проблеме важнее, чем скрыть её, чтобы избежать наказания.

Сотрудники принимают правильные решения тогда, когда:

- узнают знакомые сценарии манипуляций

- понимают, на какие эмоции пытаются надавить

- получают информацию вовремя, а не постфактум

- знают, что в случае ошибки их поддержат, а не накажут

Только такой подход — системный, человекоцентричный и свободный от страха — способен превратить главную уязвимость бизнеса в его главную защиту.

Ссылки

1 Сайт Retail, публикация, «Французский бренд Chanel сообщил об утечке персональных данных клиентов», https://www.retail.ru/news/frantsuzskiy-brend-chanel-soobshchil-ob-utechke-personalnykh-dannykh-klientov

2 Сайт Positive Technologies, публикация, «Актуальные киберугрозы для организаций в СНГ: H2 2024 — Q3 2025», https://ptsecurity.com/research/analytics/cis-cyberthreat-landscape-h2-2024-q3-2025/

3 Сайт CISOCLUB, публикация, «Итоги 2025 года в StopPhish: как кейс «9 сотрудников → 688 атакованных» показал масштаб риска социальной инженерии», https://cisoclub.ru/itogi-2025-goda-v-stopphish-kak-kejs-9-sotrudnikov-688-atakovannyh-pokazal-masshtab-riska-socialnoj-inzhenerii/

4 Сайт anti-malware, публикация, «Шпионы Shedding Zmiy проникли в десятки российских организаций», https://www.anti-malware.ru/news/2024-05-24-114534/43438

5 Сайт anti-malware, публикация «Фишинг, вишинг и социальная инженерия: как превратить сотрудников в главный щит компании», https://www.anti-malware.ru/analytics/Technology_Analysis/Security-Awareness-AMLive-2025

6 Сайт Allianz Commercial, https://commercial.allianz.com/news-and-insights/expert-risk-articles/how-aviation-safety-has-improved.html

7 «Без обвинений: как психологическая безопасность помогает кибербезопасности», https://blog.kaspersky.kz/no-blame-cybersecurity-culture/29553/

Автор гарантирует, что обладает всеми необходимыми правами на предоставленные фото-, видео- и графические материалы, включая, но не ограничиваясь, авторским правом и правами на изображения третьих лиц, и несет полную ответственность за нарушение интеллектуальных прав правообладателей.

Редакция публикует указанные материалы на условиях информационного посредничества (ст. 1253.1 ГК РФ) и не осуществляет проверку правомочности их использования до момента получения соответствующего требования от правообладателя. Редакция обязуется принять меры по удалению материалов при получении мотивированного заявления.